如何判断445端口是否关闭(利用端口扫描工具检测和关闭445端口)

- 家电常识

- 2024-12-10

- 37

在计算机网络中,端口是计算机通信的重要组成部分。开放的端口可能面临安全风险,其中445端口是常见的攻击目标之一。本文将介绍如何判断445端口是否关闭,并提供一些方法来关闭该端口,以保护计算机网络的安全。

了解445端口的作用和风险

通过详细了解445端口的功能和可能带来的安全风险,可以更好地了解为什么需要关闭该端口以及如何进行相关的操作。

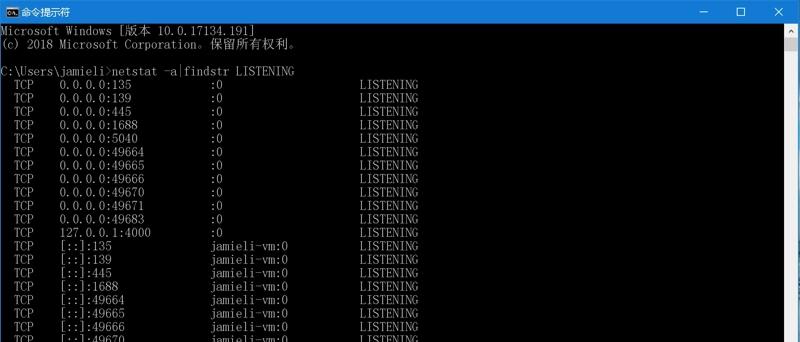

使用端口扫描工具检测445端口是否开放

使用网络上广泛使用的端口扫描工具,我们可以快速地检测目标设备上的445端口是否处于开放状态,从而得知其安全性。

如何关闭445端口

在Windows操作系统中,445端口是由SMB服务使用的。我们可以通过停止或禁用SMB服务来关闭该端口,从而避免安全风险。

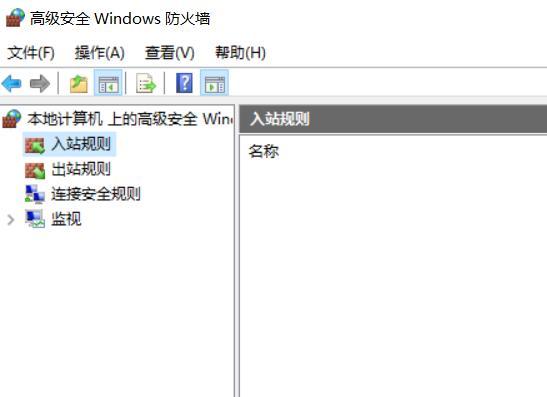

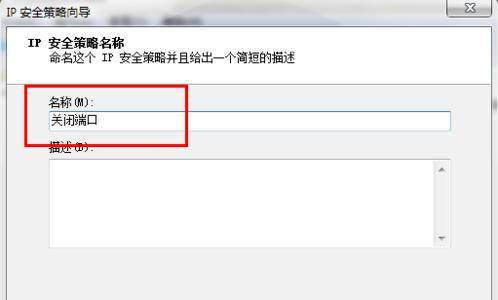

使用Windows防火墙关闭445端口

除了停止或禁用SMB服务外,我们还可以通过配置Windows防火墙来关闭445端口,从而进一步增加网络的安全性。

使用路由器防火墙关闭445端口

如果你使用的是路由器进行网络连接,我们可以通过配置路由器的防火墙规则,将445端口的流量阻止在路由器层面上,提高网络的整体安全性。

使用入侵检测系统(IDS)监测445端口活动

借助入侵检测系统(IDS),我们可以实时监测网络中的445端口活动,并对异常行为做出及时响应,保护网络免受潜在威胁。

更新操作系统和软件以关闭445端口

经常更新操作系统和相关软件可以确保我们使用的是最新版本,其中可能包含了修复445端口相关漏洞的补丁,从而降低网络风险。

使用网络安全设备关闭445端口

网络安全设备,如防火墙、入侵检测系统等,可以提供额外的保护层,帮助关闭445端口并防范潜在攻击。

建立合理的访问控制策略

通过建立合理的访问控制策略,我们可以限制对445端口的访问权限,从而减少未经授权的访问和潜在的攻击。

加密数据流以保护445端口

使用加密协议和技术可以有效地保护数据流经过445端口时的安全性,防止敏感信息被窃取或篡改。

定期进行安全审计和漏洞扫描

通过定期进行安全审计和漏洞扫描,我们可以及时发现445端口相关的漏洞和风险,并采取相应的措施加以修复。

制定紧急响应计划以应对445端口攻击

制定一份紧急响应计划,包括如何处理445端口攻击以及相关的网络事件,可以提高网络安全事件的处理效率。

培训员工提高安全意识

通过培训员工提高网络安全意识,我们可以减少因员工不慎操作而导致445端口的开放或其他安全风险的发生。

与专业安全团队合作

如对网络安全没有足够的专业知识和经验,可以与专业安全团队合作,共同制定并执行网络安全措施。

关闭445端口对于保护计算机网络的安全至关重要。通过以上所述的方法,我们可以检测并关闭该端口,从而降低网络风险,保障数据的安全性。

如何确认445端口是否关闭

在网络安全中,端口是计算机系统与外部世界进行通信的门户。445端口是Windows系统中的一个关键端口,它负责处理文件共享服务。然而,开放的445端口可能会导致网络安全风险。确认445端口的关闭状态对于保护系统安全至关重要。

1.了解445端口的基本概念

解释了445端口是什么以及它在计算机网络中的作用,以便读者对文章有更好的整体了解。

2.检查操作系统版本

提供了如何检查操作系统版本的方法,因为不同版本的Windows操作系统有不同的方法来关闭445端口。

3.使用防火墙软件关闭445端口

解释了如何使用防火墙软件(如Windows防火墙)来关闭445端口,以及具体的操作步骤。

4.使用杀毒软件检测开放端口

介绍了使用杀毒软件来扫描计算机并检测开放的445端口的方法,确保该端口已经关闭。

5.通过查看端口状态表确认445端口是否关闭

解释了如何通过查看端口状态表来确认445端口的关闭状态,该表列出了计算机上所有的开放端口。

6.使用网络工具检测445端口状态

探讨了一些网络工具(如Nmap)如何帮助用户检测和确认445端口是否关闭,以及具体的操作步骤。

7.定期更新操作系统和软件

强调了定期更新操作系统和软件的重要性,以确保系统具有最新的安全补丁和修复程序,从而降低445端口被攻击的风险。

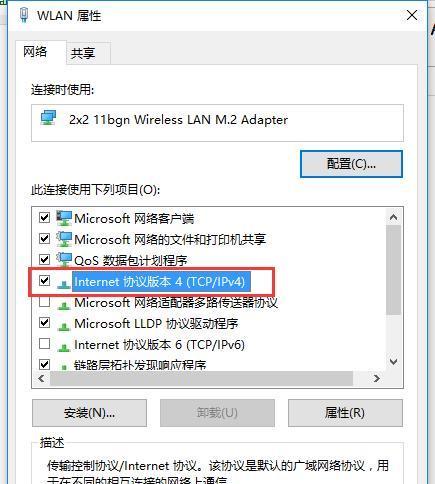

8.关闭文件和打印机共享服务

提供了如何关闭文件和打印机共享服务的方法,以便进一步确保445端口的关闭状态。

9.限制本地访问权限

探讨了限制本地访问权限的重要性,并提供了一些方法来限制本地用户对445端口的访问。

10.设置强密码和账户锁定策略

强调了设置强密码和账户锁定策略的重要性,以减少黑客通过暴力破解攻击来访问445端口的风险。

11.监控网络流量

介绍了如何监控网络流量以及如何识别和处理异常流量,从而加强对445端口的防护。

12.使用安全审计工具

探讨了使用安全审计工具来跟踪系统的安全事件并生成日志的重要性,以便及时发现并修复与445端口相关的问题。

13.常见的445端口攻击类型

概述了一些常见的与445端口相关的攻击类型,如蠕虫病毒和勒索软件,并提供了相应的防护措施。

14.与网络管理员或安全专家咨询

强调了寻求专业意见的重要性,如果用户不确定如何确认445端口是否关闭,应该及时咨询网络管理员或安全专家。

15.

了确认445端口关闭状态的重要性以及通过本文提供的多种方法来实现这一目标。同时还强调了定期检查和更新安全措施的重要性,以保障系统的安全。

通过以上15个段落的详细内容,读者将能够全面了解如何确认445端口是否关闭,从而加强系统的安全防护。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。!

本文链接:https://www.cd-tjlm.com/article-5477-1.html